Sei contributori attivi nell’ambito della sicurezza quantistica di Bitcoin (BTC), tra cui il co-fondatore di Casa Jameson Lopp, hanno pubblicato il BIP-361. La proposta mira a eliminare le firme legacy ECDSA/Schnorr.

La proposta in bozza, intitolata “Migrazione post-quantum ed eliminazione delle firme legacy”, presenta una roadmap in tre fasi che “trasforma la sicurezza quantistica in un incentivo privato”.

Che cos’è il BIP-361 e quale obiettivo si pone?

Il BIP-361 si basa sul BIP-360, che ha introdotto un tipo di output resistente ai quanti chiamato Pay-to-Merkle-Root (P2MR). Affronta una vulnerabilità fondamentale nel modello di sicurezza di Bitcoin.

Stime recenti suggeriscono che più del 34% di tutti i Bitcoin sia conservato in indirizzi esposti al rischio quantistico. Poiché le chiavi pubbliche di questi indirizzi sono già state rivelate on-chain, questi UTXO potrebbero essere potenzialmente compromessi da un attaccante dotato di un computer quantistico sufficientemente potente.

Circa 1 milione di BTC custoditi nei wallet attribuiti a Satoshi Nakamoto sono tra quelli esposti alla minaccia quantistica.

Iscriviti al nostro canale YouTube per seguire leader e giornalisti che spiegano in dettaglio analisi di settore

Questo rischio è accentuato dal fatto che non è immediatamente rilevabile. Gli autori segnalano che il Q-Day potrebbe diventare evidente solo dopo molto tempo, se un attaccante decidesse di non trasmettere immediatamente le transazioni per nascondere le proprie capacità.

“Prima di un attacco quantistico è impossibile conoscere le motivazioni dell’attaccante. Uno che agisce per motivi economici cercherà di rimanere nascosto il più a lungo possibile, mentre un attaccante malintenzionato tenterà di distruggere quanta più ricchezza possibile”, scrivono gli autori.

Ricerche recenti evidenziano ulteriormente l’urgenza della questione. Uno studio di marzo 2026 di Google Quantum AI ha mostrato che per rompere la crittografia a curve ellittiche potrebbero essere necessarie molte meno risorse di quanto stimato in precedenza.

Inoltre, una ricerca condotta da Caltech e Oratomic ha dimostrato che l’algoritmo di Shor può essere eseguito a livello crittograficamente rilevante già con 10.000 qubit. Questa scoperta ha accorciato potenzialmente la tempistica stimata per una minaccia quantistica credibile.

Seguici su X per ricevere le ultime notizie in tempo reale

Le tre fasi della migrazione quantistica

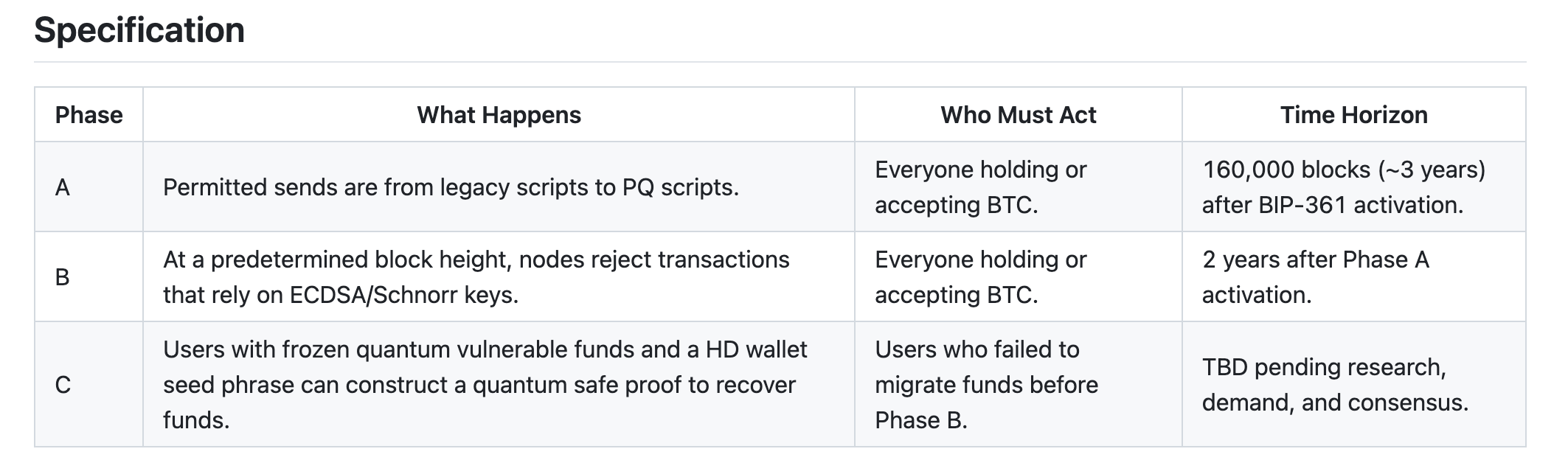

La proposta suddivide la transizione in tre fasi. La fase A, che si attiverebbe 160.000 blocchi (circa tre anni) dopo l’attivazione, vieterebbe tutti gli invii verso indirizzi vulnerabili ai quanti. Questo costringerebbe gli utenti ad adottare indirizzi compatibili con la sicurezza post-quantistica durante una finestra temporale stabilita per la migrazione.

La fase B arriva circa due anni dopo la fase A. A quel punto, i nodi rifiuterebbero tutte le transazioni basate su firme ECDSA e Schnorr, rendendo i fondi su questi indirizzi permanentemente non spendibili.

Una possibile fase C consentirebbe agli utenti di recuperare i fondi congelati tramite una zero-knowledge proof legata alla propria frase seed BIP-39. Tuttavia, questa fase è ancora in attesa di ulteriori ricerche e di un consenso comunitario, e non ha una tempistica definita.

Il BIP inquadra il proprio approccio come un incentivo privato per spingere i possessori ad agire.

“Se non aggiorni, incontrerai ulteriori difficoltà nell’accedere ai tuoi fondi, creando una certezza che prima non esisteva.”

Gli autori presentano la proposta come una misura difensiva per proteggere la rete Bitcoin da potenziali minacce abilitate dai quanti. Citano anche un commento di Satoshi Nakamoto.

Egli aveva osservato che le monete perse aumentano di fatto il valore di quelle rimaste, paragonando il fenomeno a “una donazione per tutti.” Estendendo questo ragionamento, gli autori sottolineano che monete recuperate tramite mezzi quantistici avrebbero l’effetto opposto.