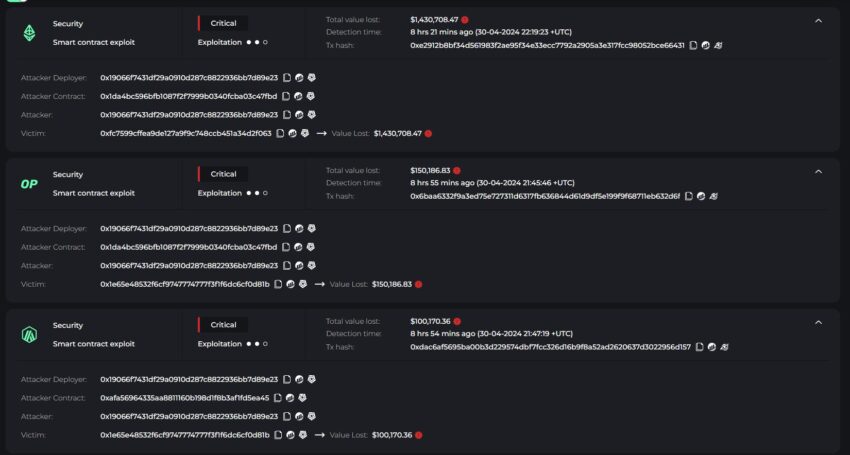

Nelle prime ore di mercoledì mattina, la società di sicurezza blockchain Cyvers ha identificato diverse transazioni anomale sul protocollo di prestito cross-chain di Pike Finance. Cyvers ha inoltre rivelato che questa transazione sospetta ha comportato una sostanziale perdita finanziaria di circa 1,6 milioni di dollari.

L’attività illecita è stata condotta principalmente attraverso le blockchain di Ethereum (ETH), Arbitrum (ARB) e Optimism (OP). L’intruso ha sfruttato uno strumento incentrato sulla privacy, Railgun, su Arbitrum per il suo attacco informatico.

Pike Finance ha subito sfruttamenti due volte in tre giorni

La piattaforma di sorveglianza on-chain CertiK ha rapidamente rintracciato le origini dell’attacco fino al 30 aprile. Rivela che l’aggressore ha utilizzato un metodo per inserire un codice dannoso invocando la funzione di inizializzazione, che ha manipolato il sistema di smart contract di Pike Finance.

“L’aggressore è stato in grado di inizializzare il contratto di Pike Finance, durante il quale la variabile _isActive è impostata sull’indirizzo dell’aggressore. L’utente malintenzionato può quindi utilizzare questo privilegio per chiamare la funzione upgradeToAndCall dei contratti e modificare l’implementazione in una creata. Sono stati quindi in grado di prosciugare le risorse del contratto”, ha detto il rappresentante di CertiK a BeInCrypto.

Per saperne di più: I 5 principali difetti nella sicurezza delle criptovalute e come evitarli

A seguito degli avvisi, Pike Finance ha finalmente rilasciato una dichiarazione che descrive in dettaglio l’exploit e le sue ripercussioni sul suo account X ufficiale. Il protocollo ha dichiarato una perdita di 99.970,48 ARB, 64.126 OP e 479,39 ETH da questo incidente.

Secondo l’analisi dettagliata fornita da Pike Finance, l’aggressore ha aggiornato i contratti spoke in base a un framework precedentemente compromesso. Hanno quindi sfruttato la mappatura dello storage disallineata dello smart contract.

“Di conseguenza, gli aggressori sono stati in grado di aggiornare i contratti spoke, bypassando l’accesso amministrativo e prelevando fondi”, ha scritto il team di Pike Finance.

Pike Finance ha anche sottolineato il suo impegno a indagare ulteriormente sulla violazione. Inoltre, offre una ricompensa del 20% per qualsiasi informazione che porti al recupero dei beni rubati. Discuterà e annuncerà anche piani per risarcire gli utenti colpiti.

Il recente exploit ha una connessione con una vulnerabilità nel suo prelievo di USD Coin (USDC) il 26 aprile. Pike Finance ha riconosciuto che la vulnerabilità è “dovuta a deboli misure di sicurezza nelle funzioni che gestiscono i trasferimenti USDC tramite il protocollo CCTP. È stato riscontrato un difetto critico nelle funzioni destinate a bruciare USDC su una catena di origine e a coniare su una catena di destinazione, che è stata automatizzata dai servizi di Gelato.

Per saperne di più: I 10 migliori consigli per la sicurezza delle criptovalute

“La protezione inadeguata di questa funzione ha permesso agli aggressori di manipolare l’indirizzo e gli importi del destinatario, che sono stati elaborati dal protocollo Pike come validi”, ha dichiarato Pike Finance in un post post-mortem.

Lo sfruttamento ha visto la perdita di 299.127 USDC, colpendo tre reti: Ethereum, Arbitrum e Optimism. Tuttavia, Pike Finance ha affermato che l’incidente ha interessato solo gli asset USDC e che tutti gli altri asset sono al sicuro.

Dichiarazione di non responsabilità

Tutte le informazioni contenute nel nostro sito web sono pubblicate in buona fede e solo a scopo informativo generale. Qualsiasi azione intrapresa dal lettore in base alle informazioni contenute nel nostro sito web è strettamente a suo rischio e pericolo.