Nel mercato delle criptovalute, la forza e la resilienza delle misure di cybersicurezza sono costantemente sotto esame.

Gli attacchi informatici stanno aumentando in frequenza e sofisticazione, per cui gli esperti di cybersicurezza mettono in evidenza la vetustà dell’infrastruttura crittografica. Questo sembra diventare il tallone d’Achille nella salvaguardia delle criptovalute e delle informazioni.

Hackeraggio delle criptovalute: È tutta una questione di sicurezza informatica

Amer Vohora, il CEO di SwissFortress, ha fatto luce sull’espressione “infrastruttura antiquata” in una recente conversazione con BeInCrypto. Vohora ha spiegato la sfida monumentale che le strutture esistenti per le criptovalute devono affrontare. In sostanza, si tratta di una persistente dipendenza da sistemi obsoleti.

Nonostante il salto quantico nei progressi tecnologici, il nucleo delle difese informatiche, a suo avviso, rimane fermo ai tempi passati, risalendo letteralmente al whitepaper di Satoshi del 2008.

La realtà è evidente nei sistemi di custodia delle criptovalute, dove le violazioni, spesso derivanti da hacking di password e telefoni, sono diventate comuni.

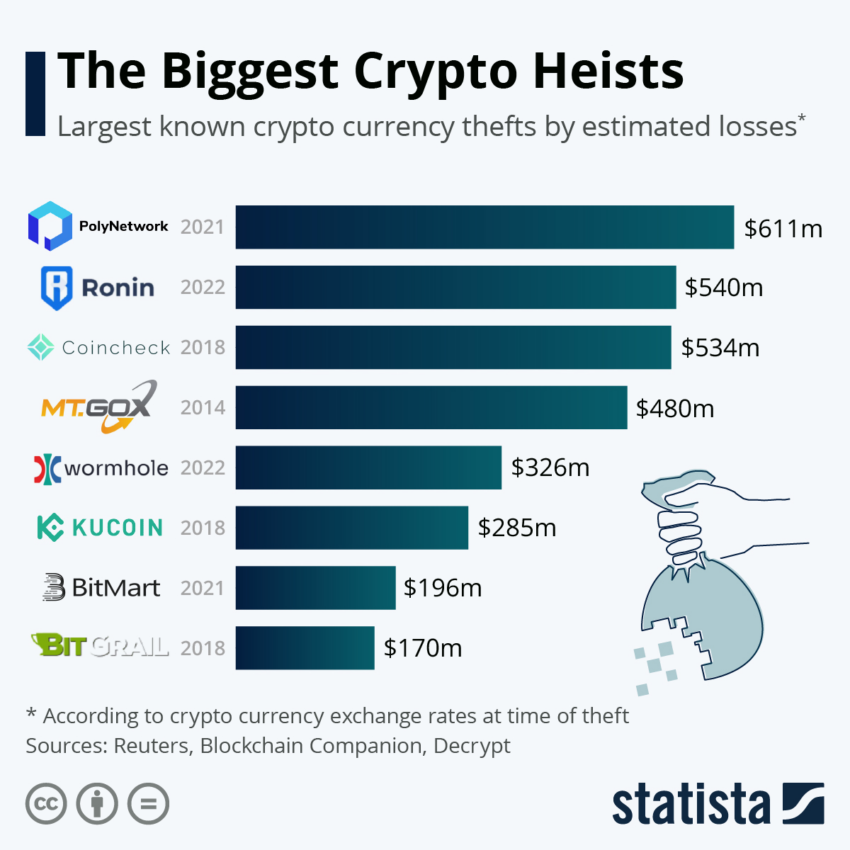

“Stiamo ancora usando l’indirizzo di ricezione del whitepaper di Satoshi del 2008, e tutti sono costretti a usarlo. Questa è un ostacolo all’adozione di massa a causa della complessità… La stessa infrastruttura ha permesso furti di backend, appropriazioni indebite, incidenti del tipo Mt.Gox o FTX”, ha detto Vohora.

Vohora ha evidenziato un difetto evidente nella sicurezza del software, ovvero l’autofiducia. Quando un componente software interagisce con un altro, si presume che i dati o le istruzioni ricevute siano affidabili. È necessario abbandonare radicalmente questo modello introducendo prove crittografiche per ogni operazione all’interno dell’ecosistema.

Per saperne di più: 9 consigli per la sicurezza dei portafogli di criptovalute per proteggere i vostri asset

Con questo meccanismo, piuttosto che il software si fidi ciecamente dei dati in arrivo, ogni transazione richiede una prova crittografica valida, rispecchiando i principi di sicurezza visti nelle transazioni blockchain.

“Dobbiamo sostituire la sicurezza in stile username e password con prove crittografiche per ogni operazione. Così, quando un utente fa qualcosa, effettua una transazione firmata digitalmente similmente a una spesa in BTC sulla catena. Inoltre, può eseguire qualsiasi funzione, come trasferire denaro tra conti, effettuare pagamenti, firmare strumenti legali e acquistare NFT. Quindi, invece di fidarsi ciecamente di ciò che gli viene detto, il software conferma sempre una prova crittografica valida prima di ogni transazione”, ha aggiunto Vohora.

Due casi strazianti citati da Vohora sottolineano l’urgenza di una revisione. Unstoppable Domains e piattaforme similmente, con un’API pubblica per la ricerca degli indirizzi, espongono gli utenti a un potenziale scraping, rivelando la loro cronologia delle transazioni. Inoltre, le misure convenzionali di autenticazione a due fattori (2FA) si sgretolano quando un telefono o una SIM vengono rubati, esponendo gli account ad accessi non autorizzati.

La soluzione proposta da Vohora è interessante. Si interfaccia direttamente con un sistema di custodia tramite una prova crittografica, incorporando un ulteriore livello di sicurezza fisica. In questo modo, l’architettura della sicurezza viene ripensata da zero.

“Gli unici portafogli che sanno quali indirizzi stanno utilizzando sono quelli che inviano e ricevono. Osservatori terzi non possono sapere quale identità ha ricevuto o meno i fondi”, ha dichiarato Vohora.

L’errore umano rimane un fattore cruciale

In una conversazione parallela con BeInCrypto, Ronny Dahan, CEO di SIRKL.io, ha sottolineato le responsabilità insite anche nei portafogli di criptovalute rivoluzionari. Sebbene questi portino con sé un’aura di maggiore sicurezza e controllo da parte dell’utente, Dahan ha sottolineato che le responsabilità sono ben lungi dall’essere eliminate.

L’errore umano, guidato dalle truffe di phishing e dalla manipolazione errata delle chiavi private, rappresenta ancora una minaccia incombente.

“Gli utenti sono gli unici responsabili della gestione delle chiavi private dei loro portafogli. Se vengono perse o compromesse, l’accesso ai fondi può essere irrimediabilmente perso. Questa responsabilità può essere impegnativa per gli utenti non tecnici”, ha detto Dahan.

Dahan ha delineato un robusto programma in cinque fasi per rinforzare le fortezze digitali personali e professionali mentre il settore delle criptovalute attraversa il labirinto delle minacce alla sicurezza informatica:

- Impiegare password forti.

- Utilizzare portafogli hardware per l’archiviazione offline delle criptovalute.

- Attivare l’autenticazione a due fattori.

- Tenersi aggiornati sulle ultime metodologie di hacking.

- Assicurare backup regolari delle informazioni critiche del portafoglio e dell’account.

Per saperne di più: I 10 titoli più importanti per la sicurezza delle criptovalute

“I portafogli Web3 offrono un maggiore controllo e sicurezza rispetto ai sistemi finanziari tradizionali, ma comportano responsabilità e rischi. Gli utenti devono esercitare cautela, rimanere informati e seguire le migliori pratiche per mitigare queste responsabilità e limitazioni intrinseche”, ha aggiunto Dahan.

I racconti di Vohora e Dahan riecheggiano un messaggio unificato: l’urgente necessità di un cambiamento sismico nell’infrastruttura di sicurezza informatica. Le rivelazioni rivelano che, mentre la criptovaluta sta avanzando a rotta di collo, le strutture di cybersicurezza in vigore sono simili al tentativo di raggiungere un treno proiettile su una bicicletta.

La netta dissonanza tra le due cose richiede un approccio urgente, solido e lungimirante. Ciò comporta un passaggio collettivo dall'”infrastruttura antiquata” a un ecosistema di difesa digitale più fortificato, resiliente e modernizzato.

Dichiarazione di non responsabilità

Tutte le informazioni contenute nel nostro sito web sono pubblicate in buona fede e solo a scopo informativo generale. Qualsiasi azione intrapresa dal lettore in base alle informazioni contenute nel nostro sito web è strettamente a suo rischio e pericolo.