Con una sofisticata operazione di phishing via e-mail, i truffatori che impersonano noti marchi di criptovalute, includendo CoinTelegraph e Token Terminal, hanno sottratto quasi 600.000 dollari a vittime ignare.

I truffatori hanno utilizzato finte campagne di airdrop per attirare gli utenti in una trappola, che è culminata in una significativa rapina finanziaria.

Le truffe via e-mail si nascondono dietro rinomati marchi di criptovalute

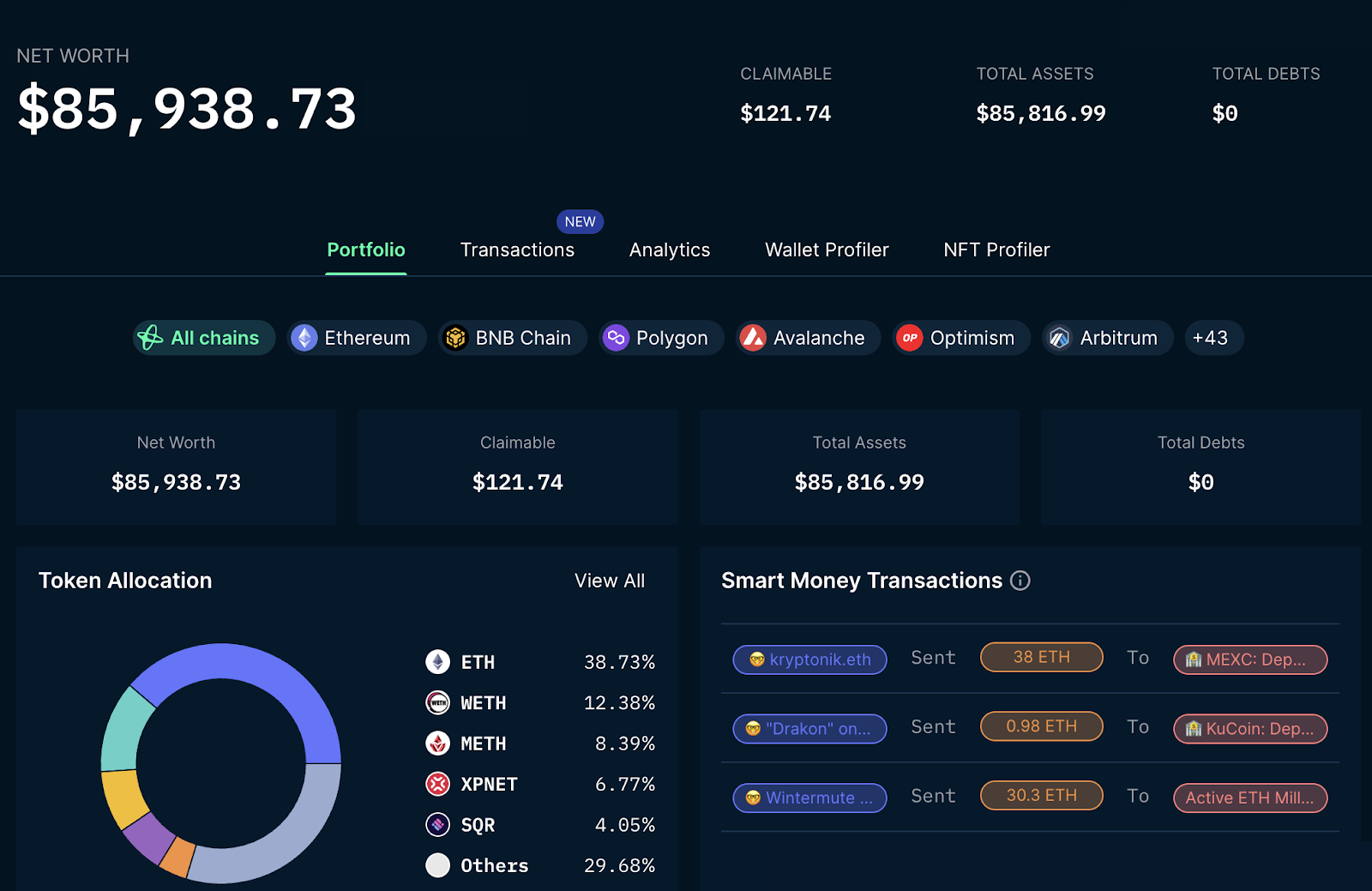

ZachXBT, un investigatore pseudonimo sulblockchain, ha rivelato che in meno di 10 ore la truffa ha accumulato quasi 600.000 dollari. Poco dopo, la società di analisi blockchain Nansen ha riportato che i truffatori hanno trasferito circa 520.000 dollari in Ethereum (ETH) al mixer di Railgun. Questo suggerisce uno sforzo per nascondere la fonte dei fondi.

Letruffe di phishing, in cui i criminali imitano aziende affidabili per estorcere informazioni personali, erano al centro di questa operazione. Gli autori hanno inviato e-mail mascherate da comunicazioni di CoinTelegraph, Token Terminal, Wallet Connect e De.Fi. Questa tattica ha permesso loro di ingannare gli utenti in modo convincente.

Per saperne di più: Chi è ZachXBT, lo spione delle criptovalute che smaschera le truffe?

L’analisi di Nansen ha rivelato che oltre 85.000 dollari sono rimasti nell’indirizzo in cui sono stati inizialmente depositati i fondi rubati, distribuiti su circa 280 token diversi.

Questo incidente segue l’airdrop del token JITO che ha entusiasmato la comunità delle criptovalute, con pagamenti medi di 10.000 dollari agli early adopter che utilizzano il protocollo di interesse liquido di Solana. La truffa ha sfruttato il crescente interesse per gli airdrop, con tutte le e-mail di phishing che promuovevano similmente schemi fraudolenti.

I truffatori hanno orchestrato gli attacchi di phishing attraverso MailerLite, un fornitore di servizi e-mail che si rivolge al mercato delle criptovalute. La violazione è avvenuta dopo che un membro del team di supporto ha inavvertitamente fornito agli aggressori l’accesso al sistema interno di MailerLite. Gli aggressori hanno resettato le password, hanno ottenuto il controllo non autorizzato e si sono concentrati in particolare sugli account legati alle criptovalute.

MailerLite ha riportato che sono stati compromessi 117 account, alcuni dei quali sono stati utilizzati per lanciare ulteriori campagne di phishing.

“Una volta ottenuto l’accesso, gli autori hanno eseguito una reimpostazione della password per un utente specifico sul pannello di amministrazione, consolidando ulteriormente il loro controllo non autorizzato. Con questo livello di accesso, sono stati in grado di impersonare gli account degli utenti. L’attenzione era rivolta esclusivamente agli account legati alle criptovalute”. Ha dichiarato Mailerlite.

Per saperne di più: 15 truffe di criptovalute più comuni da tenere d’occhio

A seguito della violazione, MailerLite ha risolto il problema, ha interrotto il metodo di accesso utilizzato dagli hacker e si è impegnata a migliorare i propri processi interni e la formazione sulla sicurezza.

Dichiarazione di non responsabilità

Tutte le informazioni contenute nel nostro sito web sono pubblicate in buona fede e solo a scopo informativo generale. Qualsiasi azione intrapresa dal lettore in base alle informazioni contenute nel nostro sito web è strettamente a suo rischio e pericolo.