Gli smartphone e altri dispositivi mobili hanno reso più facile l’accesso e la gestione dei propri fondi e asset digitali. Tuttavia, la crescente dipendenza dagli smartphone per la gestione degli asset digitali ha creato nuovi problemi di privacy e di sicurezza. I malintenzionati hanno trovato nuovi modi per infiltrarsi nei sistemi digitali e commettere frodi, danneggiando finanziariamente gli utenti. L’attacco SIM swap è uno di questi che è diventato sempre più allarmante per la sicurezza delle criptovalute, nonostante le solide misure di cybersicurezza in atto.

In questa guida esploreremo cos’è un attacco SIM swap, come funziona un attacco crittografico SIM swap, come riconoscere i segnali e come prevenirlo.

- Cos’è una carta SIM?

- Che cos’è un attacco SIM swap?

- Come funziona un attacco crittografico di SIM swap?

- Come riconoscere i segni di un attacco crittografico SIM swap

- I rischi degli attacchi SIM swap per gli utenti di criptovalute

- Esempi di attacchi crittografici di SIM swap

- È possibile prevenire un attacco crittografico di scambio di SIM?

- Come prevenire gli attacchi di scambio di SIM?

- Cosa fare se si è vittima di un attacco di scambio di SIM?

- Domande frequenti

Che cos’è una carta SIM?

Per comprendere la frode dello scambio di SIM, è necessario innanzitutto capire cos’è una carta SIM.

Il modulo di identità dell’abbonato, comunemente chiamato SIM, è una piccola scheda rimovibile con un chip incorporato in un circuito che attiva i servizi di chiamata, invio di SMS e dati su un dispositivo smartphone.

La carta SIM memorizza i dati identificativi dell’utente ed è titolata a fornire un numero di identificazione personale (PIN). Inoltre, memorizza numerose informazioni personali e operative. Pertanto, rimuovendo la carta SIM da un telefono e inserendola in un altro, i servizi mobili della carta SIM vengono trasferiti al nuovo dispositivo. Le società di telecomunicazioni possono anche trasferire gli identificatori unici, ma tendono a farlo nei casi in cui la carta SIM originale viene smarrita. Per questo motivo, le carte SIM sono soggette a un tipo di attacco noto come SIM swap attack.

Che cos’è un attacco di scambio di SIM?

Un attacco SIM swap è un tipo di attacco informatico in cui un hacker di SIM assume l’identità della vittima e ottiene l’accesso e il controllo del suo numero di telefono. Gli hacker utilizzano quindi il numero di telefono per accedere ai loro conti finanziari o ai social media. Questo tipo di attacco è noto anche come frode con scambio di SIM o dirottamento di SIM.

Lo scambio di SIM può avvenire in due modi: un hacker ruba il telefono e ottiene l’accesso alla scheda SIM oppure chiama il gestore della scheda SIM e lo inganna per attivare una scheda SIM in suo possesso. I malintenzionati di solito scambiano le SIM per aggirare l’autenticazione a due fattori (2FA), ottenendo l’accesso e il controllo dei vostri asset di criptovaluta.

L’autenticazione a due fattori (2FA) viene comunemente fornita agli utenti tramite e-mail, messaggi di testo o chiamate vocali. Sebbene questi metodi offrano agli utenti una certa flessibilità, non sono immuni da tutte le minacce informatiche. Nel caso degli attacchi di scambio di SIM, una volta che un malintenzionato ha accesso al vostro numero di telefono, può intercettare i messaggi e le chiamate inviate al vostro telefono, includendo quelli usati per la 2FA. In questo modo, possono accedere illegalmente al vostro conto bancario, al vostro piattaformadiscambio e al vostro portafoglio digitale.

Storicamente, gli hacker hanno commesso attacchi di scambio di SIM per motivi monetari. Una volta ottenuto l’accesso non autorizzato al vostro dispositivo mobile e, di conseguenza, ai vostri conti bancari, alle informazioni sulle carte di credito e ai portafogli di criptovalute, gli hacker possono facilmente prelevare tutti i vostri fondi e trasferire tutti i vostri asset digitali sui loro conti.

Anche se gli hacker possono avere altre motivazioni, come la coercizione al pagamento per recuperare il vostro numero di telefono o lo sfruttamento dei vostri account sui social media, il guadagno finanziario è l’obiettivo principale. Ora che abbiamo capito che tipo di attacco è lo scambio di SIM, esaminiamo come funziona.

Come funziona un attacco crittografico di scambio di SIM?

Le schede SIM utilizzano dati utente distinti per connettersi a una rete mobile. Lo scambio di SIM avviene quando i dati univoci vengono trasferiti su un’altra carta SIM, in modo che la “vecchia” carta SIM non funzioni e tutti i servizi del vettore, come chiamate, Internet e messaggi, vengano inviati alla nuova carta.

Per ottenere il vostro numero di telefono, un truffatore inizierà a raccogliere il maggior numero possibile di informazioni personali di identificazione prima di impegnarsi nell’ingegneria sociale. Gli hacker possono raccogliere informazioni su di voi attraverso malware maligni, e-mail di phishing o ricerche sui social media.

Una volta in possesso dei vostri dati personali, chiameranno il vostro gestore di rete e utilizzeranno tattiche di ingegneria sociale per convincere il vostro gestore di rete mobile a trasferire la vostra carta SIM da remoto a quella in loro possesso. Se riescono a convincere il vostro gestore di rete rispondendo correttamente alle domande che gli vengono poste, la vostra carta SIM verrà clonata sulla loro.

La nuova carta SIM clonata funzionerà come se fosse nel vostro telefono. I truffatori sfruttano quindi i vostri conti finanziari vulnerabili, come i portafogli di criptovalute, in quanto possono facilmente aggirare le misure di sicurezza come la 2FA. Utilizzeranno il vostro numero di telefono per richiedere e ricevere i codici di autorizzazione una tantum necessari per le transazioni, accedere ai vostri conti online e rubare i vostri asset digitali.

Sebbene gli attacchi di SIM swap siano stati prevalenti nelle istituzioni finanziarie tradizionali, da allora si sono fatti strada nello spazio della blockchain e delle criptovalute, costringendo gli utenti ad aggiungere le frodi di SIM swap a un elenco già crescente di attacchi ben noti, come l’attacco del 51%, l’attacco sandwich e l’attacco Sybil.

“I motori di ricerca dovrebbero essere ritenuti responsabili per le perdite subite a causa della pubblicazione di link di phishing nei risultati delle pubblicità. I gestori di telefonia mobile dovrebbero essere ritenuti responsabili per le perdite subite a causa di attacchi di scambio di SIM. In caso contrario, i fornitori di servizi non hanno quasi alcun incentivo a risolvere questi vettori di attacco”.

ChainLinkGod.eth, podcaster e ambasciatore della comunità di Chainlink: X

Il ruolo dei social media nelle frodi di scambio di SIM

I social media sono una delle vie che i truffatori utilizzano per raccogliere informazioni personali sull’utente.

I truffatori possono raccogliere informazioni dai vostri profili sui vari social network. Se la data di nascita e il cognome da nubile della madre fanno parte delle domande di sicurezza, un hacker può ottenere queste informazioni dal vostro profilo Facebook.

Utilizzeranno poi queste informazioni per effettuare uno scambio di SIM e trasferire i vostri asset digitali nei loro portafogli. Pertanto, è importante assicurarsi di condividere il minor numero possibile di informazioni personali online.

Come riconoscere i segni di un attacco crypto SIM swap

I segni di un attacco crypto SIM swap sono solitamente facili da identificare. Tuttavia, sono evidenti solo dopo che l’attacco è stato portato a termine. Tra gli elementi da tenere d’occhio vi sono:

- Blocco del conto corrente: L’impossibilità di accedere improvvisamente ai conti bancari, ai portafogli di criptovalute, alle e-mail o ai social network potrebbe indicare che gli hacker si sono impossessati dei vostri account.

- Perdita del servizio di telefonia mobile: Un’improvvisa mancanza di servizio di telefonia mobile è di solito un segno importante di uno scambio di SIM, poiché non avrete il servizio dati e non sarete in grado di effettuare o ricevere chiamate e messaggi. Potete sempre verificare con il vostro fornitore di servizi se si tratta di un problema di servizio temporaneo o se è avvenuto uno scambio di SIM.

- Transazioni sospette: Ricevere notifiche per transazioni non autorizzate o effettuate può indicare un attacco di scambio di SIM.

- Attività insolite dell’account: La presenza di post sui vostri canali di social media che non avete fatto potrebbe indicare un dirottamento della SIM.

- Notifiche insolite: All’inizio di un attacco di SIM swap, potreste ricevere chiamate o messaggi riguardanti un cambiamento inaspettato del servizio del vostro operatore. In tal caso, chiamate il vostro fornitore di servizi di rete e confermate le modifiche.

I rischi degli attacchi di scambio di SIM per gli utenti di criptovalute

Le misure di sicurezza esistenti, come l’ architettura a fiducia zero, che mirano a mitigare i rischi di sicurezza nello spazio delle criptovalute, non hanno impedito ai truffatori di sviluppare nuove tecniche di truffa delle criptovalute.

Gli attacchi di SIM swap, ad esempio, rappresentano una minaccia significativa per la sicurezza degli scambi e dei portafogli di criptovalute a causa delle monete e dei token in essi memorizzati. Molti piattaformadiscambio e portafogli si affidano fortemente alla 2FA basata su SMS per confermare le transazioni. Pertanto, un attacco di scambio di SIM consente agli hacker di accedere alla borsa o al portafoglio di criptovalute della vittima e di trasferire i suoi asset digitali.

Inoltre, gli attacchi di SIM swap possono dare agli hacker l’accesso all’account di posta elettronica della vittima, che possono utilizzare per modificare le impostazioni, reimpostare le password e compromettere altri account associati. Possono quindi modificare i dati di accesso al portafoglio o alla borsa di criptovalute della vittima e assumerne il controllo completo e i fondi in essi contenuti.

Stay safe in decentralized ecosystems. Check our guide to the top 10 muct have cryptocurrency security tips in 2026,

Esempi di attacchi crittografici con scambio di SIM

Di seguito sono riportati alcuni casi noti di attacchi crypto SIM swap che hanno avuto luogo:

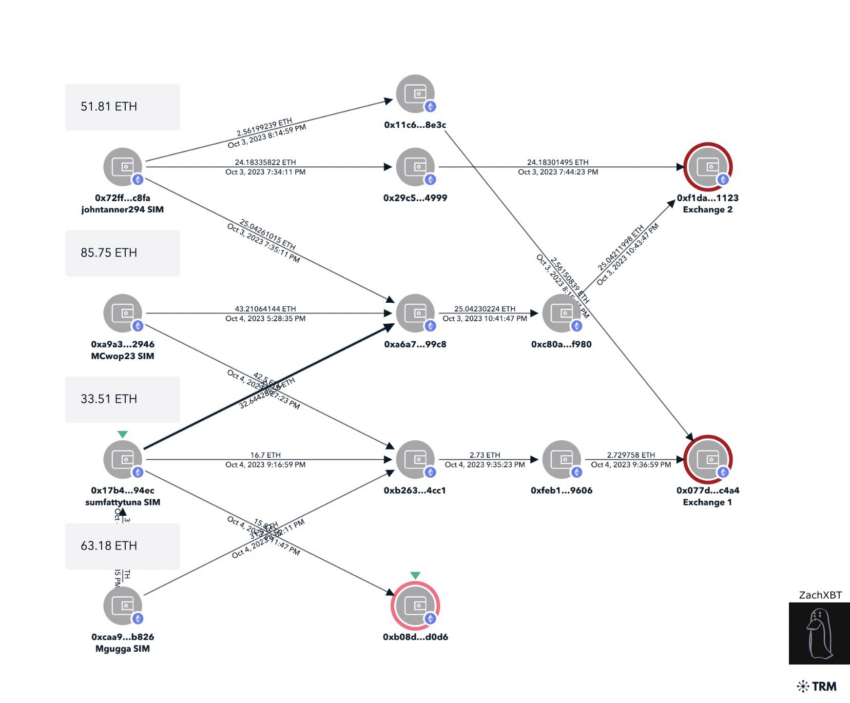

Attacchi di scambio di SIM di Friend.tech

Alcuni utenti della piattaforma decentralizzata di social media Friend.tech sono stati vittime di diversi attacchi di scambio di SIM nell’ottobre 2023. Un singolo truffatore, scoperto da ZachXBT, ha rubato 385.000 dollari di Ether dopo aver scambiato le SIM di quattro diversi utenti di Friend.tech.

Michael Terpin

Nel 2018, Michael Terpin, imprenditore ed esperto di tecnologia blockchain, è stato vittima di un attacco di scambio di SIM effettuato dal quindicenne Ellis Pinksy. L’attacco di SIM swap ha visto Terpin perdere 23 milioni di dollari di asset digitali. In seguito ha citato in giudizio tutte le persone coinvolte nell’attacco, includendo il suo operatore di rete, AT&T.

Pur avendo perso la causa contro AT&T, Terpin ha intentato altre cause, includendo quella contro Pinksy dopo aver compiuto 18 anni nel 2020. È stato riportato che Pinksy era solo una facciata di una grande banda di hacker di ingegneria sociale che utilizzava minori e lavoratori delle telecomunicazioni per effettuare scambi di SIM su obiettivi selezionati.

Violazione dell’account X (ex Twitter) di Vitalik Buterin

Il 9 settembre 2023, gli hacker hanno tentato con successo un attacco di scambio di SIM che ha dato loro accesso all’account X del cofondatore di Ethereum Vitalik Buterin. Hanno quindi pubblicato un link che chiedeva agli utenti di richiedere un NFT gratuito offerto da Buterin. Il link portava gli utenti a un sito dannoso che prometteva loro un interesse in un NFT. Il link indicava inoltre che il progetto era stato creato in alleanza con Consensys.

Gli utenti dovevano collegare i loro portafogli al sito web per richiedere il token non fungibile. Coloro che hanno collegato i loro portafogli sono stati truffati dei loro asset digitali, includendo gli NFT.

ZachXBT, uno pseudonimo investigatore di criptovalute su X, ha riportato che sono stati rubati asset per un valore di oltre 690.000 dollari. Buterin ha poi confermato che la violazione dei dati è stata causata da uno scambio di SIM.

È possibile prevenire un attacco crittografico con scambio di SIM?

Sebbene sia possibile prevenire un attacco crittografico con scambio di SIM, potrebbe essere necessario un maggiore sforzo e una maggiore vigilanza. È necessario rimanere vigili online per prevenire un attacco crittografico di SIM swap. Fate attenzione a ciò che postate, assicurandovi di non pubblicare informazioni di identificazione personale. Evitate le e-mail di phishing e non cliccate su link o scaricate allegati da persone o indirizzi che non conoscete.

Inoltre, assicuratevi di utilizzare una password forte e unica per ogni account online che avete. L’utilizzo di una stessa password per più account può comportare perdite maggiori in caso di successo di un attacco di scambio di SIM. Per gestire le vostre password potreste anche utilizzare un gestore di password ben collaudato.

Cercate di evitare la 2FA basata su e-mail o testi. Considerate l’utilizzo di altri metodi di autenticazione a più fattori, come le app di autenticazione, la biometria o i titoli fisici sicuri. Se il vostro operatore di rete lo consente, potete anche creare PIN separati, che offrono un ulteriore livello di sicurezza.

Come prevenire lo scambio di SIM?

Esistono vari modi per prevenire gli scambi di SIM. Questi metodi includono:

1. Evitare il doxxing accidentale

Il doxxing consiste nel condividere informazioni di identificazione personale su Internet, di solito con intento malevolo. Evitate di condividere online informazioni personali non necessarie, perché gli hacker potrebbero raccoglierle e utilizzare l’ingegneria sociale per effettuare scambi di SIM e rubare i vostri asset in criptovaluta.

2. Non usate il vostro numero di telefono come opzione di accesso e recupero

Inizialmente, diverse piattaforme online utilizzavano i numeri di telefono degli utenti per accedere ai loro siti web. Sebbene le e-mail siano diventate popolari, alcuni siti web consentono ancora agli utenti di registrarsi e accedere utilizzando il proprio numero di telefono. Per queste piattaforme, è consigliabile effettuare l’accesso utilizzando un’e-mail anziché un numero di telefono. Collegando un account online al numero di telefono è facile per gli hacker scambiare la carta SIM.

3. Usate l’autenticazione a più fattori

Utilizzate invece app di autenticazione come quelle di Google o di Microsoft, perché sono meno rischiose. Utilizzate sempre più metodi di autenticazione per mantenere i vostri account al sicuro e prevenire gli hacker che scambiano le SIM.

È possibile utilizzare diversi metodi di autenticazione a più fattori (MFA). Si può scegliere tra le app di autenticazione, la biometria, l’autenticazione via e-mail, i token hardware o l’autenticazione via testo. Sebbene l’autenticazione via e-mail e quella basata su testo siano comode, rappresentano un rischio enorme in caso di successo di un attacco di scambio di SIM.

SIM swap attacks are troubling because bad actors can gain personally identifying information about you and use that to steal your crypto assets. Always ensure that you take the necessary measures to prevent falling victim to a SIM swap attack.

Cosa fare se si è vittima di un attacco di scambio di SIM?

Sebbene sia possibile adottare le misure sopra descritte per ridurre al minimo e possibilmente prevenire un attacco di scambio di SIM, non c’è garanzia che questi metodi funzionino sempre. Inoltre, uno scambio di SIM può accadere letteralmente a chiunque. È necessario agire rapidamente se si sospetta che la propria carta SIM sia stata scambiata. La prima cosa da fare è contattare il proprio fornitore di servizi. Il segno più evidente è di solito l’impossibilità di effettuare e ricevere chiamate o inviare e ricevere messaggi.

Chiamando il vostro fornitore di servizi potrete confermare se si tratta di un problema di rete o se è avvenuto uno scambio di SIM. Se effettivamente siete stati hackerati, chiedete al vostro fornitore di servizi di disattivare temporaneamente il vostro numero di telefono o di restituirlo alla vostra carta SIM originale. Se intendete intraprendere un’azione legale, potete anche sporgere denuncia presso le autorità giudiziarie. Successivamente, dedicatevi alla protezione dei vostri conti bancari e dei portafogli di criptovalute. Eliminate il vostro numero di telefono da tutti i conti bancari e di criptovaluta e disabilitate la 2FA con il vostro numero di cellulare. Chiedete il blocco dei conti e chiedete ai fornitori di servizi di stornare le transazioni che non avete autorizzato. Inoltre, cambiate le password dei conti che non sono stati manomessi.