Il Dr. Ben Goertzel, CEO dell’Artificial Superintelligence (ASI) Alliance, ha dichiarato a BeInCrypto che il suo team è in grado di ricreare i circuiti di attacco quantistico costruiti da Google Quantum AI ma non pubblicati. Ha avvertito che, se la sua organizzazione può farlo, anche gli Stati nazionali già ne sono capaci.

Il whitepaper di Google del 30 marzo ha dimostrato che due circuiti funzionanti che implementano l’algoritmo di Shor per violare la crittografia a curva ellittica a 256 bit potrebbero essere costruiti con meno di 500.000 qubit fisici. Il team ha scelto di non pubblicare il codice, ma ha invece reso pubblico una zero-knowledge proof. Goertzel ha spiegato a BeInCrypto che questa decisione non cambia nulla.

Tenere segrete le capacità ti offre al massimo una finestra di tempo molto breve

Google ha presentato la sua decisione di non divulgare i circuiti come una scelta di responsible disclosure. Sul blog, la decisione viene descritta come una deviazione deliberata dalla consueta prassi di totale trasparenza del team, motivata dal rischio di uso improprio.

Nel settore crypto si è molto discusso se tutto ciò sia coerente con il principio fondante del “don’t trust, verify”.

Goertzel non ha condiviso questa preoccupazione. Ha spiegato a BeInCrypto che la segretezza, di fatto, è irrilevante.

Siamo fiduciosi che saremmo in grado di rigenerare il “circuito segreto” scoperto da Google usando le nostre competenze e risorse di calcolo ragionevoli, e se possiamo farlo noi, sicuramente anche il governo cinese e altri attori ben finanziati. Mantenere segrete queste capacità ti concede, al massimo, un brevissimo vantaggio temporale.

Ha aggiunto che l’ASI Alliance non ha mai trattenuto alcuna parte del proprio codice per motivi di sicurezza, anche se il team ne ha discusso internamente. La sua posizione di default è la massima apertura.

I benefici in termini di sicurezza di un controllo decentralizzato, ha affermato, superano la riduzione marginale del rischio ottenuta tramite la segretezza, visto che la scoperta parallela è ormai la norma.

Ha comunque lasciato spazio per delle eccezioni. Se un risultato dovesse rappresentare un pericolo specifico, acuto e immediato, il team lo terrebbe riservato.

Tuttavia, secondo lui, il circuito di Google non rientra in questa categoria perché le conoscenze necessarie per costruirlo sono già ampiamente accessibili agli attori capaci.

Il problema del 41%

Il whitepaper di Google modella quello che viene definito “on-spend attack”. Un computer quantistico potrebbe preparare parte del calcolo in anticipo, poi violare una transazione Bitcoin (BTC) in circa nove minuti una volta che la chiave pubblica è esposta.

Poiché il tempo medio di conferma di un blocco Bitcoin è di 10 minuti, l’attaccante ha circa il 41% di probabilità di concludere prima.

Il documento stima anche che circa 6,9 milioni di Bitcoin siano già conservati in wallet le cui chiavi pubbliche sono state esposte in qualche modo.

Ciò include circa 1,7 milioni di monete dai primi anni della rete, oltre a ulteriori fondi esposti dal riutilizzo degli indirizzi e dall’upgrade Taproot di Bitcoin, che rende visibili le chiavi pubbliche di default.

Goertzel ha dichiarato a BeInCrypto che un tasso di successo di attacco del 41% non è un rischio marginale. Si tratta di un vero e proprio fallimento strutturale.

Qualsiasi probabilità di successo di un attacco superiore alla singola cifra è profondamente problematica per una chain destinata alla conservazione di valore. Nel momento in cui operatori razionali iniziano a credere che esista una probabilità significativa che una transazione possa essere annullata o che un indirizzo venga svuotato durante la finestra di conferma, le garanzie di teoria dei giochi su cui si basa il modello di sicurezza di Bitcoin crollano. Con il 41%, hai ben oltrepassato la soglia critica.

Ha precisato che l’hardware necessario a compiere tali attacchi ancora non esiste. Tuttavia, la dimostrazione matematica è completa e Google ha fissato una scadenza al 2029 per la migrazione del settore verso la crittografia post-quantistica (PQC).

Bitcoin attualmente non ha una roadmap di sviluppo coordinata per affrontare tale scadenza.

ASI Alliance afferma di essere nata per questo

Mentre gran parte dell’industria discuteva le implicazioni, Goertzel ha spiegato a BeInCrypto che il suo team aveva previsto questo scenario già anni fa.

In passato ha anche previsto che l’intelligenza artificiale generale (AGI) a livello umano sarebbe potuta arrivare intorno al 2027 o 2028.

La timeline quantistica di Google fa convergere entrambe queste rivoluzioni, e Goertzel spiega che l’ASI Alliance ha progettato la propria infrastruttura proprio per questo tipo di convergenza.

La convergenza tra AGI e quantum computing è molto reale, ma considerarla soltanto come una “minaccia” significa non vedere l’altra faccia della medaglia. All’ASI Alliance abbiamo progettato ASI:Chain da zero per essere orientata al quantum, non solo resistente al quantum ma anche in grado di sfruttarlo. Per noi, dunque, il quantum computing che arriva insieme all’AGI è una caratteristica, non un difetto.

ASI:Chain, la blockchain layer-1 in fase di sviluppo da parte dell’Alliance, utilizza MeTTa come linguaggio per gli smart contract al posto di Solidity.

Secondo Goertzel, MeTTa integra sistemi di tipo quantistico e il team ha sviluppato versioni quantistiche degli algoritmi fondamentali di Hyperon AGI, che includono allocazione dell’attenzione, logica probabilistica e apprendimento evolutivo.

Il livello di crittografia è modulare. Primitive crittografiche quantum-safe, incluse soluzioni lattice-based e hash-based, possono essere integrate senza riprogettare la chain o richiedere un hard fork.

Il costo è rappresentato da un overhead computazionale, che Goertzel definisce una vera sfida ingegneristica ma non architetturale.

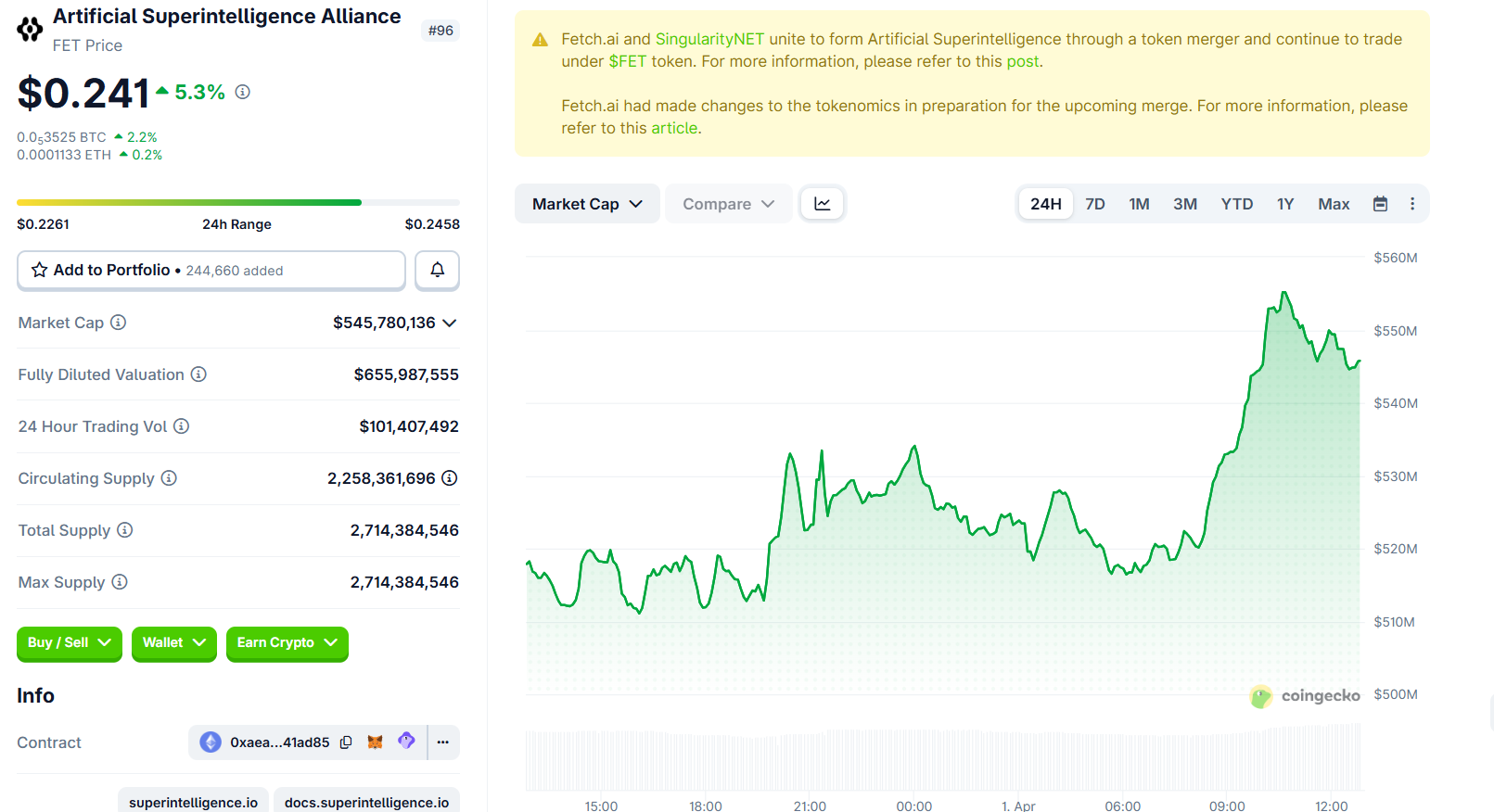

L’Artificial Superintelligence Alliance (FET) è nata tramite una fusione tra i token di SingularityNET, Fetch.ai, Ocean Protocol e CUDOS.

Successivamente, Ocean Protocol ha abbandonato la fusione, una mossa che ha innescato azioni legali tra accuse di furto di token.

Il suo token, FET, attualmente viene scambiato intorno a $0,241, in aumento di oltre il 5% nelle ultime 24 ore.

Un precedente catastrofico per i diritti di proprietà digitale

Il whitepaper di Google ha individuato circa 1,7 milioni di BTC in wallet Pay-to-Public-Key (P2PK) dell’era Satoshi, i quali espongono permanentemente le loro chiavi pubbliche.

Queste monete non possono essere migrate. I loro proprietari sono ormai assenti o irraggiungibili. Il documento proponeva un framework di “digital salvage” che darebbe ai governi autorità legale per decifrare con i computer quantistici le monete dormienti.

Goertzel ha respinto questa premessa.

In linea di principio, no: dare ai governi una via legale per violare i wallet privati crea un precedente catastrofico per i diritti di proprietà digitale. Tutto il valore delle crypto poggia sull’idea che le chiavi sono le tue monete. Una volta stabilito che un soggetto abbastanza potente può legalmente sequestrare monete i cui proprietari sono assenti, hai minato le fondamenta.

Ha riconosciuto che quelle monete prima o poi verranno decifrate da qualcuno. La questione è se ci sarà un quadro legale che regolamenterà il processo o se sarà un libero per tutti. Per principio, tende a lasciare le monete dormienti intatte, lasciando che l’ecosistema ne incorpori il rischio nella valutazione.

Il co-fondatore di Binance, Changpeng Zhao (CZ), ha offerto una prospettiva diversa, suggerendo che se le monete di Satoshi non dovessero muoversi entro un certo periodo, la comunità potrebbe valutare di bloccare o bruciare quegli indirizzi prima che gli hacker riescano a raggiungerli.

Ha aggiunto che identificare tutti gli indirizzi di Satoshi senza confonderli con quelli dei primi possessori rappresenterebbe una sfida di per sé.

La corsa è già iniziata

Il venture capitalist Chamath Palihapitiya ha definito il documento di Google “abbastanza ragionevole” e ha invitato la comunità crypto a organizzare una roadmap per la resistenza quantistica nei prossimi anni.

CZ ha affermato che le crypto sopravvivranno all’era quantistica ma ha avvertito che coordinare gli upgrade su reti decentralizzate provocherà dibattiti, fork e potenzialmente nuovi bug di sicurezza.

La posizione di Goertzel è ancora più netta. Ha spiegato a BeInCrypto che i progetti che sopravvivranno saranno quelli che hanno iniziato anni fa ad adottare soluzioni ingegneristiche a prova di quantistico. Chi inizierà solo dopo che le prime monete saranno decifrate, non ce la farà.

In quest’ottica, il suo consiglio per i possessori retail è pratico: spostare i fondi verso indirizzi che utilizzano i formati di chiave più recenti disponibili.

Per Bitcoin, ciò significa indirizzi native SegWit (bech32), in cui la chiave pubblica rimane nascosta fino al momento della spesa. Bisogna evitare di riutilizzare gli indirizzi. Per Ethereum (ETH), la vulnerabilità è più strutturale e le possibilità di intervento a livello individuale restano limitate.

Alla domanda se la minaccia quantistica annulli completamente la tesi della decentralizzazione, Goertzel ha risposto a BeInCrypto che così non è.

Tuttavia, la posta in gioco cresce enormemente. Se un attore centralizzato decifra le monete dormienti di Bitcoin e si appropria di centinaia di miliardi di dollari in asset, questo diventerebbe una forza di centralizzazione enorme. La tesi, però, non si è mai basata sull’idea che la crittografia tradizionale duri per sempre.

La tesi della decentralizzazione regge se i progetti decentralizzati sapranno superare quelli centralizzati nella transizione quantistica. Proprio questo è ciò che intendiamo fare.

Il documento di Google, insieme a uno studio separato di Caltech e Oratomic che dimostra come l’algoritmo di Shor può essere eseguito su scala crittografica con 10.000 qubit, suggerisce che la finestra per prepararsi sia più breve di quanto si pensasse.

Goertzel afferma che il suo team è già oltre quella finestra. Il resto dell’industria ora sta correndo per mettersi al passo.