Gli utenti di Ethereum (ETH) stanno sperimentando, secondo quanto riportato, un netto aumento degli attacchi di address poisoning, con un’esplosione delle transazioni di dust transfer.

Questa escalation segue l’upgrade Fusaka del dicembre 2025, che ha ridotto le commissioni di transazione. Sebbene l’upgrade abbia portato benefici agli utenti e agli sviluppatori, gli attaccanti stanno sfruttando i costi inferiori per inviare un numero maggiore di transazioni fraudolente.

Come l’address poisoning sfrutta la cronologia delle transazioni

L’address poisoning è un attacco ingannevole in cui soggetti malintenzionati creano indirizzi wallet che imitano molto da vicino quelli legittimi. Gli attaccanti inviano quindi transazioni di basso valore, note come dust transfer, ai destinatari.

Queste transazioni compaiono nella cronologia delle transazioni della vittima, mescolate tra quelle autentiche, creando una trappola per gli utenti che non controllano attentamente i dettagli. Gli indirizzi di Ethereum sono lunghi 42 caratteri, quindi gli utenti potrebbero controllare solo le prime e le ultime cifre.

Seguici su X per ricevere le ultime notizie in tempo reale

Una volta che un indirizzo “avvelenato” viene registrato nella cronologia delle transazioni, l’utente potrebbe copiarlo per un successivo trasferimento, finendo per inviare erroneamente i fondi all’indirizzo dello scammer.

L’attività di transfer di dust esplode dopo l’upgrade Fusaka di Ethereum, secondo i dati di Etherscan

Questa strategia non è nuova. Etherscan ha segnalato che tra luglio 2022 e giugno 2024 circa 17 milioni di tentativi di address poisoning hanno preso di mira circa 1,3 milioni di utenti di Ethereum.

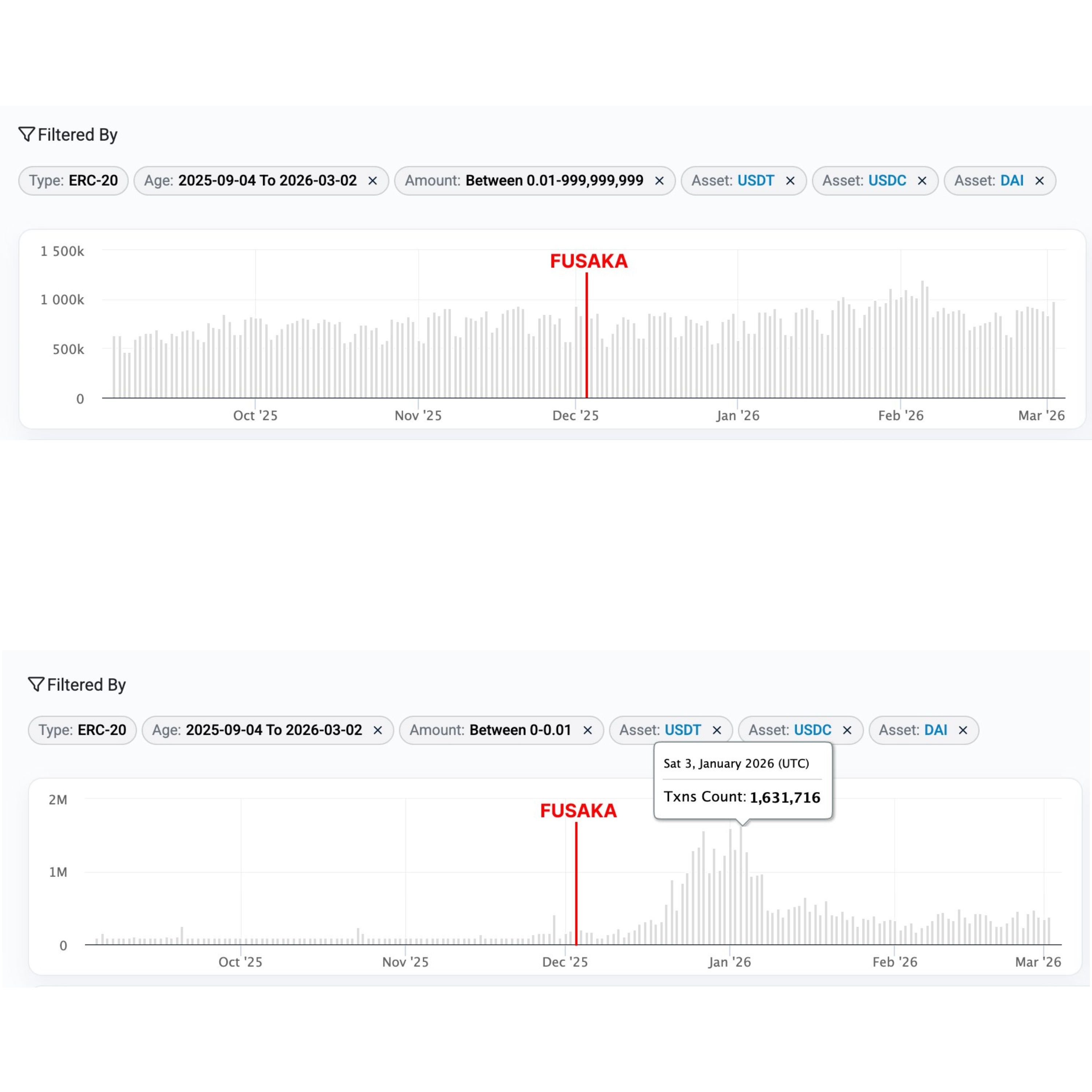

Questo ha comportato almeno 79,3 milioni di dollari di perdite confermate. Tuttavia, il confronto tra l’attività di dust transfer tra le principali crypto evidenzia un’impennata dopo l’upgrade Fusaka, secondo i dati raccolti 90 giorni prima e dopo l’aggiornamento.

I dust transfer, micro-transazioni inferiori a $0,01 per le stablecoin e sotto 0,00001 ETH per Ether, sono esplosi ovunque. USDT ha registrato l’aumento più significativo in termini assoluti, passando da circa 4,2 milioni di dust transfer a quasi 29,9 milioni, con un incremento del 612%.

Anche USDC ha seguito un trend simile, salendo da 2,6 milioni a 14,9 milioni, con una crescita del 473%. DAI, nonostante i volumi inferiori, ha mostrato lo stesso andamento, con le transazioni che sono passate da circa 142.000 a oltre 811.000, una crescita di circa il 470%.

Anche i dust transfer di ETH sono aumentati, pur con un incremento percentuale più contenuto. L’attività è cresciuta da 104,5 milioni a 169,7 milioni. Questo ha rappresentato un aumento di 65,2 milioni di transazioni, ovvero circa il 62%.

“I dust transfer (sotto $0,01) mostrano una chiara impennata subito dopo l’upgrade Fusaka, con un’attività che cresce bruscamente, per poi ridursi gradualmente pur rimanendo su livelli elevati rispetto a quelli precedenti il Fusaka. Al contrario, i trasferimenti superiori a $0,01 restano relativamente stabili nello stesso periodo”, ha scritto Etherscan.

Anche se il tasso di successo dello scam è circa dello 0,01% (circa una truffa ogni 10.000 tentativi), anche un solo attacco riuscito può generare ricompense sostanziose, compensando rapidamente i bassi costi. Questo rapporto basso costo-alto ritorno genera un rischio costante.

“È importante notare che non tutti i dust transfer sono transfer di poisoning. I dust transfer possono anche avvenire come parte di attività legittime, come swap di token o altre interazioni di piccolo valore tra indirizzi. Tuttavia, quando si esaminano le liste di dust transfer, una grande parte sembra essere riconducibile a tentativi di poisoning”, ha sottolineato Etherscan.

Oltre ai costi inferiori, l’address poisoning si è anche diffuso perché le operazioni dietro queste truffe sono diventate sempre più industrializzate. Gli attaccanti inoltre competono tra loro.

Spesso più gruppi prendono di mira lo stesso indirizzo contemporaneamente, gareggiando per inserire per primi il proprio indirizzo “spoofato” nella cronologia delle transazioni dell’utente.

Come proteggersi

Per chi vuole evitare di cadere vittima di address poisoning, ecco cinque consigli pratici che possono aiutare:

- Non copiare mai gli indirizzi dalla cronologia delle transazioni. Ottienili sempre direttamente dalla persona destinataria o dalla lista dei tuoi contatti salvati.

- Prima di confermare una transazione, controlla attentamente l’intera sequenza di caratteri una per una, non solo i primi e gli ultimi caratteri.

- Utilizza funzioni di whitelisting e etichette degli indirizzi. Salva gli indirizzi fidati nel wallet così da evitare di copiare un indirizzo “avvelenato” simile.

- Per trasferimenti di importo elevato o destinati a indirizzi non familiari, invia prima una piccola somma e verifica la ricezione con la controparte prima di procedere con la transazione completa. Questo passaggio extra richiede commissioni minime, ma può evitare perdite catastrofiche.

- Usa wallet con sistemi di rilevamento degli scam. Attiva i filtri antispam che segnalano o nascondono le transazioni sospette di dust.

Iscriviti al nostro canale YouTube per guardare leader e giornalisti approfondire con esperti del settore